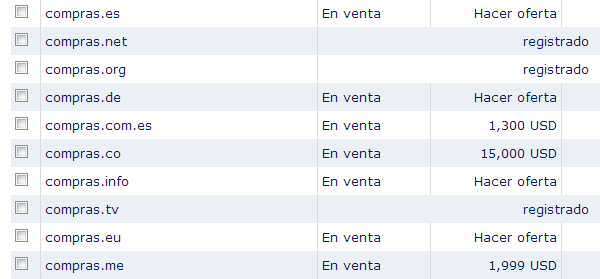

Life360 te permite conocer la ubicación de tu familia a través del teléfono.

La tecnología actual presenta una buena cantidad de prestaciones para la seguridad, desde conocer la posición actual hasta enviar toda clase de mensajes de alerta. Algo que puede ayudar a calmar la ansiedad de los padres y familiares más sobreprotectores. De hecho, esta clase de usuarios tienen una aplicación especialmente desarrollada para ellos. Se llama Life360 y permite conocer la ubicación actual de los diferentes miembros de la familia en todo momento.

Se trata de una buena utilidad para las familias más viajeras cuyos miembros se encuentren siempre en movimiento. Además, también es útil para estar en contacto directo y mantener un canal de comunicación con alertas en tiempo real en caso de que exista algún peligro. Y es que la forma de utilizar esta herramienta depende del usuario. Todo ello a través de una aplicación sencilla y práctica con mapas para situar a los diferentes miembros y con un funcionamiento apto para cualquier tipo de usuario. Explicamos cómo funciona a continuación.

Lo primero que hay que hacer para empezar a utilizar Life360 es crear una cuenta de usuario. Un paso sin complicaciones que sólo requiere introducir un nombre, correo electrónico y contraseña, aceptando mediante correo electrónico la creación de dicha cuenta. Tras ello se presenta la pantalla principal de la aplicación con un mapa que muestra la ubicación actual del usuario. Un mapa detallado con nombres de calles, lugares de interés, carreteras, etc. Todo lo necesario para saber dónde se encuentra y con la posibilidad de moverse por él como en cualquier herramienta de mapas, utilizando el gesto de pellizco y deslizando el dedo.

Sin embargo, lo más importante de esta aplicación es poder añadir nuevos miembros de la familia para situarlos en el mapa. Para ello es necesario que utilicen esta misma aplicación además de agregarlos mediante el botón + situado en la parte inferior de la pantalla. Aquí basta con seleccionar un nombre, indicar el número de teléfono y dirección de correo electrónico y esperar a que el proceso se actualice para encontrar, de nuevo sobre el mapa, su ubicación.

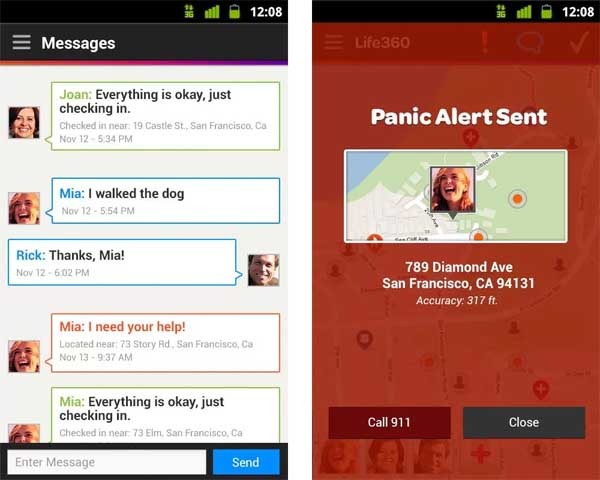

Además, desde esta pantalla inicial es posible acceder a tres botones en la parte superior con utilidades de lo más curiosas y prácticas. La exclamación se utiliza para alertar de situaciones de riesgo, realizando una llamada de emergencia a familiares en caso de que no se retire la alarma tras 10 segundos. El bocadillo, por su parte, lanza un mensaje para todos los miembros de la familia agregados. Por último está el check-in, una forma de confirmar el paso del usuario por cualquier lugar concreto para hacérselo saber al resto de contactos.

Puedes ver el video de como funciona desde este enlace: http://www.youtube.com/watch?

Y no son las únicas opciones. A través del menú de la esquina superior izquierda es posible encontrar otras funciones de interés como encontrar a todos los miembros, leer los mensajes, establecer lugares comunes y otras opciones de pago como localizar usuarios con terminales no smartphones, utilizar herramientas antirrobo y un servicio de asistencia en tiempo real.

En definitiva, una herramienta para aquellos usuarios que no se fíen o quieran tener siempre en el punto de mira a todos los miembros de la familia. Lo bueno es que Life360 se puede descargar completamente gratis tanto para Android como para iPhone y BlackBerry a través de Google Play, App Store y BlackBerry World.